تشدید تنش میان کرملین و تلگرام: پرونده کیفری علیه پاول دوروف

طبق گزارشهای منتشر شده روسیه یک پرونده کیفری را علیه پاول دوروف، بنیانگذار پیامرسان تلگرام،…

۶ اسفند ۱۴۰۴

۱۸ شهریور ۱۴۰۳

زمان مطالعه : ۱۱ دقیقه

آنچه میخوانید مقالهای از اکونومیست پیرامون رمزنگاری و ورود آن به پیامرسانهای مختلف است. در این مقاله پس از اشاره مختصری به تاریخ پیدایش و فراگیر شدن فناوری رمزنگاری پیام از ایمیل تا پیامرسانها، به حساسیت و نگرانیهای دولتها درمورد این فناوری پرداخته شده است و نظر متخصصان هردو سمت در مورد دلایل و راهکارهای نظارت یا عدم نظارت نهادها بررسی میشود.

به گزارش پیوست، در این مطلب میبینیم که چطور بسیاری از دولتهای دموکراتیک از جمله انگلستان و اتحادیه اروپا با قوانینی قصد دارند تا امکان ورود دولت را در صورت نیاز به این پلتفرمهای رمزنگاری شده فراهم کنند تا حدی که حتی اپل پیش از عقبنشینی از تصمیم خود، برای مدتی به استفاده از یکی از راهکارهای نظارتی اشاره کرده است. با این حال مقامات میگویند شرکتهای فناوری به طور کامل از حتی بحث و مذاکره در این باره اجتناب میکنند و از سوی دیگر متخصصان رمزنگاری معتقدند که نظارت حتی به شکلهای محدود پیشنهادی هم میتواند معایب و خطراتی را به دنبال داشته باشد.

صادرات بدون مجوز سلاح برای آمریکاییها ممنوع است. شما نمیتوانید یک موشک بالستیک را با فدکس با اروپا بفرستید یا ناوی را به آسیا پست کنید. اما در دهه ۱۹۹۰ محدودیتهای پیچیده صادرات سلاح مساله عجیبی را تحت پوشش گرفت: نرمافزار رمزنگاری که میتواند پیامها را برای هرکسی به جز گیرنده غیرقابل خواندن کند. وقتی برنامهنویسان آمریکایی ابزارهایی ساختند که میتوانست یک پیام جدید یا همان ایمیل را رمزنگاری کند، دولت آنها را به عنوان دلالان غیرقانونی اسلحه تحت پیگیری قرار داد. ماحصل این فرایند کافکاگونه بود. در سال ۱۹۹۶ دادگاهی رای به آن داد که «رمزنگاری اعمال شده»، یکی از روشهای رایج، را میتوان صادر کرد اما ریسک همراه آن تحت پوشش محدودیتهای صادرات سلاح قرار میگیرد.

شرایط از آن پس تغییر کرد. این «جنگهای رمزنگاری» را حامیان حریم خصوصی و حقوق بشر پیروز شدند. رمزنگاری سرتاسری جهان را با وجود تلاشهایی برای ممنوعیت و محدودیت، به تسخیر خود در آورد. امروزه شهروندان به ابزارهای رمزنگاری قدرتمندی در حد ماشینهای رمزنگاری ارتش در جنگ سرد دسترسی دارند. اپلیکیشنهای پیامرسان را هم سربازان دو طرف جبهه جنگ اوکراین استفاده میکنند و هم نوجوانانی که برای عکس از آن کم میگیرند. آژانسهای امنیتی معتقدند که رمزنگاری باعث شده تا شناسایی و مبارزه با فعالیت مجرمانه دشوار شود و حریم خصوصی را باید در مقابل آسیب اجتماعی این ابزارها قرار داد. حامیان رمزنگاری میگویند ارتباط محرمان از حقوق اساسی مردم است و تبهکاران نیز میتوانند از مجاری نفوذ به اپلیکیشنها و دستگاهها سو استفاده کنند. ماحصل این جریان یک جنگ سخت بین دولتها، غولهای فناوری و گروههای حقوق بشری است.

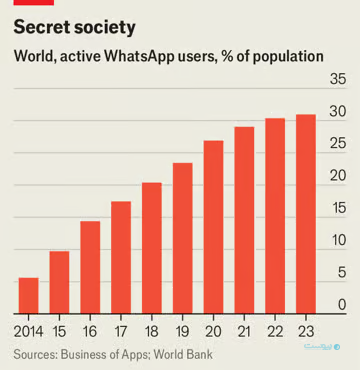

اگرچه چنین کشمکشهایی چیز تازهای نیست و اولین مورد آن را با پیدایش سبک جدیدی از رمزنگاری در دهه ۱۹۷۰ شاهد بودیم، اما این جدالها وارد مرحله تازهای شدهاند. یک دهه پیش بیش از نیمی از ترافیک ایمیل و مرور اینترنت رمزنگاری شده نبود، یعنی هرکسی (از مجرمان گرفته تا آژانسهای امنیتی)، میتوانستند به آن دسترسی پیدا کنند. بسیاری از پیامهای گوشی از طریق SMS ارسال میشد که یک پروتکل نا امن است. در حال حاضر اما بیشتر ترافیک رمزنگاری شده است. در سال ۲۰۱۲ تعداد پیامهای روزانه واتساپ، اپلیکیشن تحت مالکیت متا، از SMS پیشی گرفت.

امروز حدود ۲.۵ میلیارد نفر، یعنی نزدیک به یک سوم جمعیت جهان، از این خدمت استفاده میکنند (نمودار.) سیستم امن iMessage از اپل نیز بیش از یک میلیارد کاربر فعال دارد. سال گذشته و زمانی که فیسبوک مسنجر، آنهم تحت مالکیت متا، به صورت پیشفرض رمزنگاری را برای یک میلیارد کاربر خود فعال کرد، نقطه عطف دیگری را شاهد بودیم.

سوال اینجاست که آیا در حال حاضر با یک روند انکار ناپذیر روبهرو هستیم یا نقطه اوج رمزنگاری که قرار است معکوس شود.

کشور فرانسه روز ۲۴ آگوست پاول دورف، مدیرعامل تلگرام، اپلیکیشن پیامرسان روسی، را به اتهاماتی از جمله عدم ارائه پیامهای مورد درخواست دولت و عرضه «خدمات رمزنگاری» بدون تاییدیه، دستگیر کرد. اما تلگرام که هرگونه اشتباهی را رد میکند بیشتر از اینکه یک اپلیکیشن ارتباطی امن باشد، یک شبکه اجتماعی است. پیامهای این پلتفرم به صورت پیشفرض رمزنگاری شده نیستند و متخصصان استانداردهای این پیامرسان را هدف نقد قرار دادهاند. در واقع دورف در صورت همکاری میتوانست بسیاری از دادههای ما را در اختیار مقامات بگذارد. این در حالی است که در بسیاری از موارد واتساپ، آیمسیج و سیگنال که به عنوان بهترینهای رمزنگاری شناخته میشوند، حتی اگر بخواهند و دستوری دریافت کنند هم نمیتوانند محتوا را در اختیار کسی بگذارند.

دولتها به ویژه از این اقدام فیسبوک خشمگین هستند. این سایت به عنوان آخرین منبع پیامهای بدون رمزنگاری و قابل خواندن شناخته میشد. به گونهای که این وبسایت بیشترین تصاویر سو استفاده جنسی از کودکان را به مقامات تحویل داده است. از زمانی که پیامهای حاوی این تصاویر رمزنگاری شد، مشاهده آنها برای فیسبوک و مقامات در بیشتر موارد غیرممکن شده است. در ماه آوریل ائتلافی از ۱۵ آژانس انتظامی از افبیآی و اینترپل، یک سازمان میاندولتی،اعلام کردند که شرکتهای فناوری از جمله متا در حال «بستن چشمهای خودشان» به روز تصاویر سو استفاده جنسی هستند. آنها معتقدند: «در جایی که پایگاه کاربر کودک وجود دارد و خطر زیاد است، یک سرمایهگذاری متناسب و اجرای راهحلهای ایمنی قابل اجرا اهمیت بالایی دارد.»

بیشتر بحثها برسر این است که آیا چنین راهحلهایی وجود دارند. بسیاری از کشورهای استبدادی استفاده از رمزنگاری را ممنوع یا به شدت محدود کردهاند. در بسیاری از دموکراسیها هم مساله این است که آیا امکان دستکاری و نفوذ به آنها وجود دارد. در سال ۲۰۱۸ و مجدد در سال ۲۰۲۲، ایان لوی و کریسپین رابینسون، که هردو از اعضای ارشد GCHQ، خدمت اطلاعاتی بریتانیا، هستند با انتشار دو مقاله استفاده از دو دیدگاه را توجیه کردند. اولین دیدگاه «پروتکل روح» بود که میگوید اپلیکشینهای پیامرسان میتوانند دولت را به عنوان یک شریک محرمانه وارد چتها یا تماسها کنند در حالی که درمورد ورود یک نفر دیگر هشداری به کاربر ارسال نمیشود. به گفته آنها سطح تجاوزکاری این رویکرد «در حد کلیپهای تمساح ساختگی» است که در گذشته برای استراق سمع استفاده میشد.

پیشنهاد دوم در قالب «اسکن در سمت مخاطب» است که هدف آن به جای حمله مستقیم به رمزنگاری، دور زدن آن است. اگر کاربر داده را مشاهده کند، این داده باید رمزگشایی شود. در این پنجره است که میتوان محتوا را در کتابخانهای از محتوای غیرقانونی بررسی کرد در حالی که داده همچنان داخل دستگاه است. هم محتوا و هم کتابخانه را میتوان به عنوان «هش» یا اثرانگشتهای منحصربهفرد دیجیتالی، مقایسه کرد تا نیازی به مقایسه تصویر با تصویر نباشد. لوی و رابینسون در بحث خود استدلال میکنند که «ما هیچ دلیلی نیافتیم که چرا ترفندهای اسکن در سمت مخاطب را نمیتوان در بسیاری از شرایط اجتماعی به صورتی امن اجرا کرد.» اپل در سال ۲۰۲۱ اعلام کرد که چنین سیستمی را روی آیفون اجرایی میکند اما بعدا از این جبههگیری عقبنشینی کرد.

بسیاری از دولتها از شرکتهای فناوری میخواهند تا گزینههای بیشتری را بررسی کنند. ریک جانز از آژانس جرایم ملی بریتانیا،میگوید: «بسیاری از این شرکتها خود را در یک جبههگیری دوقطبی سیاه و سفید قرار دادهاند.» او به اهمیت حریم خصوصی و الزام ارتباط امن مردم معترف است اما تاکید دارد که میتوان با استفاده از راهحلهایی هم اعتماد مردم را حفظ کرد و هم از کودکان محافظت کرد. «مطمئن نیستم که ما باید تا این حد پیش برویم که هر پلتفرمی که کودک در خانه و اتاق خواب استفاده میکند به سطح مشابهی از رمزنگاری نظامی مجهز باشد. چرا یک ۱۳ ساله به این سطح از رمزنگاری نیاز دارد؟»

قانون امنیت آنلاین که سال گذشته در بریتانیا به تصویب رسید پلتفرمها را ملزم میکند تا در صورت تشخیص Ofcom، رگولاتور بریتانیایی، بر «لزوم و سزاواری» از «فناوری مجاز» برای شناسایی محتوای غیرقانونی استفاده کنند. اما این مساله تا حد زیادی نمادین است: چنین فناوری را نمیتوان مجاز دانست. دیگر دولتها پا را از این فراتر گذاشتهاند. اتحادیه اروپا Chat Control 2.0 را پیشنهاد داده است که یک الگو در سمت مخاطب است و براساس آن پلتفرمهای پیامرسان و ایمیل نه تنهای باید محتوا را براساس یک کتابخانه محتوای سو استفاده جنسی از کودکان بررسی کنند، بلکه از هوش مصنوعی برای تشخیص دیگر محتوای غیرقانونی و در نهایت بازبینی انسانی استفاده کنند. در ماه آگوست نیز وزیر دادگستری سوئد برای مبارزه با افزایش جرایم گنگستری که از این پلتفرمها برای سازماندهی استفاده میکنند، به ممنوعیت اپلیکیشنهای رمزنگاری شده اشاره کرد.

در هند دولت از اپلیکیشنهای پیامرسان خواسته تا با شناسایی «منشا» پیامها (برای مثال فردی که یک شایعه را آغاز میکند) و قرار دادن «هش» پیام و مولفی که در طول زمان قابل ردیابی است، به ارائه قابلیت «امکان ردیابی» پردازند. نتیجه این اقدام یک رویارویی با واتساپ است که میگوید این الگو با الزام نگهداری از دیتابیسهای بزرگی از پیامهای شخصی که متحوای آن در آینده قابل پردازش است، رمزنگاری را به خطر میاندازد. در ماه آوریل واتساپ اعلام کرد که در صورت تاکید دادگاه بر قابلیت ردیابی، هند را ترک میکند.

جونز معتقد است شرکتهای فناوری، جز چند استثنا که از اشاره به آنها خودداری کرد، حتی از سبک و سنگین کردن در این موازنه خودداری میکنند. «ما شرکتهایی داریم که حتی برای بحث در این باره بر سر میز نمیآیند… من فکر نمیکنم این جبههگیری قابل قبولی باشد.»

با این حال برجستهترین متخصصان این حوزه میگویند هرگونه دستکاری در رمزنگاری سرتاسری، در بهترین حالت باعث بیاثر شدن آن و در بدترین حالت به خطرناک شدن آن منجر میشود. در مقالهای با عنوان «Bugs in Our Pockets» که سال ۲۰۲۱ منتشر شد، ۱۴ متخصص از جمله وایتفیلد دیفی و رونارد رایوست، دو کریپوگرافری که در دهه ۱۹۷۰ پایه و اساس روشهای رمزنگاری امروز را پایهریزی کردند، استدلال محکمی علیه اسکن در سمت مخاطب ارائه کردند.

یک مساله این است که چطور الگوریتم میتواند تصویر حمام یک خانواده را از یک تصویر غیرقانونی تشخیص دهد. اگر نتیجه این کار سیلی از تشخیصهای اشتباه باشد، ناظران باید بسیاری از دادههای خصوصی را تماشا کنند. مساله دیگر اینکه چنین نظارتی حکم لبه تیغ را دارد: دولتی که کارش را با اسکن برای تصاویر سو استفاده جنسی از کودکان آغاز میکند ممکن است از همان نرمافزار برای طیف گستردهای از محتوا استفاده کند. اگر سیستم به یک دیتابیس مرکزی از محتوای غیرقانونی متکی باشد که آنهم شاید در اختیار یک سازمان بینالمللی است، هکرها یا جاسوسان میتوانند برای جستجوی اسرار، مخفیانه این دیتابیس را توسعه دهند.

مهمتر از همه اینکه قرار دادن یک ابزار نظارتی در دستگاهی که همه انسانها با خود حمل میکنند با قواعد سنتی که تصریح میکنند نظارت باید دشوار باشد در تضاد است. مولفان اشاره میکنند که یک استراق سمع در آمریکا در سال ۲۰۲۰ حدود ۱۱۹ هزار دلار هزینه داشت. آنها هشدار میدهند که «اسکن دستهجمعی دادههای خصوصی همه و در همه حال»، اعتماد شهروندان را به دستگاهها کاهش می دهد و بر دموکراسی و آزادی بیان تاثیر منفی دارد.

برخی از منتقدان میگویند که به جای اسکن گسترده پیامها، دولتها باید رویکرد گزینشیتری را در پیش بگیرند. چرا به جای بررسی ههمه چیز، فقط دستگاه مضنونان هک نشود؟ پاسخ به گفته مقامات امنیتی سه وجه دارد. اول اینکه هک گوشی و کامپیوتر دشوار و پرهزینه است و با گذشت زمان و در حالی که بخش زیادی از دادهها نه تنها در هنگام ارسال، بلکه در حال «استراحت» (در داخل دستگاه) و «هنگام استفاده »رمزنگاری میشود، شرایط سختتر میشود. مساله دوم اینکه در صورت رمزنگاری،به سختی میتوان تشخیص داد که کدام دستگاه و کدام محتوا را باید هدف گرفت. سوم اینکه که هک در نهایت متجاوزانهتر از اسکن است. به گفته یکی از مقامات سابق، جالب این است که «حامیان حریم خصوصی کارشان باعث حرکت به سمت ابزارهای متجاوزانهتری شده اسست… ما باید به برگردیم به نفوذ به لپتاپهای مردم.»

سیاران مارتین، یکی از مقامات سابق GCHQ، در سخنرانی سال ۲۰۲۱ خود به تفکیک دو دسته از مردم اعتراف کرد. در یک سمت مقاماتی مثل کارکنان سابق او هستند که میخواهند حقوق نفوذ قانونی دولت را با دیگر فواید رمزنگاری سرتاسری به موازنه برسانند (چه از طریق توسعه پروتکلهای روح، اسکن در سمت مخاطب و دیگر الگوهایی که بیشتر آنها ریشه در اولین جنگهای رمزنگاری دارند)، و در سمت دیگر حامیان رمزنگاری قرار دارند که می؛ویند چنین ابزارهایی باعث نقاط ضعف کشندهای برای امنیت رمزنگاری میشوند. مارتین نتیجه میگیرد که اگر هیچ عقبنشینی فنی انجام نشود «برای بهبود زادگاه دیجیتالی ما، امنیت باید پیروز شود و رمزنگاری سرتاسری باید بدون آزار قانونی، ادامه و توسعه یابد.»