بازتعریف سطح حمله در معماریهای امنیتی نوین و پایان مرزهای سنتی

سطح حمله سازمانها دیگر متمرکز بر کاربران، تجهیزات و شبکههای داخلی نیست. در معماریهای جدید…

۷ خرداد ۱۴۰۵

۱۰ دی ۱۴۰۲

زمان مطالعه : ۱۱ دقیقه

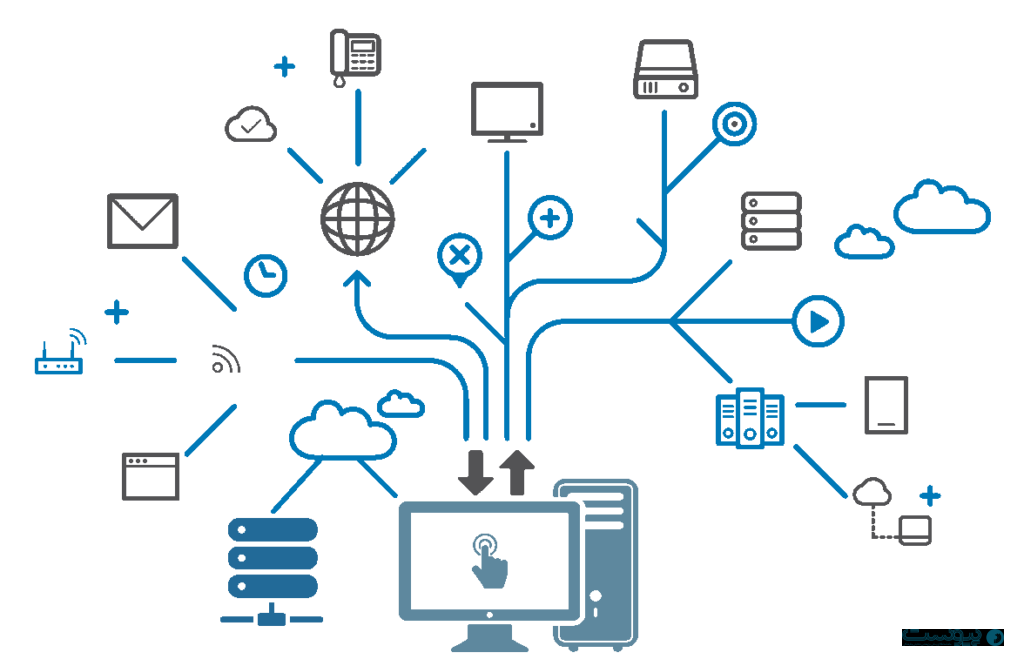

تنظیم صحیح زیرساخت فناوری اطلاعات (IT) در واقع یکی از جنبههای اساسی در حفظ امنیت سازمانهای بزرگ است. مدیریت پیکربندی سیستمهای فناوری اطلاعات، در فرآیند نگهداری سیستمها اهمیت زیادی دارد، زیرا به کمک آنها میتوان عملکرد و امنیت سیستم ها را بهبود بخشید.

به گزارش پیوست، این فرآیند به کاهش خطاها و مشکلات ناشی از تغییرات در سیستمها کمک میکند و به مدیران IT این امکان را میدهد تا به راحتی تغییرات مورد نیاز را اعمال کرده و از هماهنگی مناسب سیستمها اطمینان حاصل کنند.

به طور کلی، مدیریت پیکربندی فرآیندی است که برای بهبود عملکرد و امنیت سیستمها ضروری است و کوچکترین خطایی در این فرآیند باعث بروز مشکلات بسیاری در سازمانها میشود.

مدیریت پیکربندی سیستم فناوری اطلاعات (IT) در سازمانها بسیار حائز اهمیت است زیرا تاثیرات مهمی بر عملکرد و کارایی سازمانها دارد. در ادامه اهمیت این موضوع را مورد بررسی قرار میدهیم:

پیکربندی مناسب سیستم فناوری اطلاعات میتواند باعث بهبود عملکرد کل سازمان شود و کارایی را افزایش دهد.

پیکربندی مناسب سیستم فناوری اطلاعات میتواند امنیت اطلاعات سازمان را تضمین کرده و از حملات سایبری و نفوذهای ناخواسته جلوگیری کند.

پیکربندی مناسب سیستم فناوری اطلاعات میتواند انعطافپذیری سازمان را افزایش دهد و به سازمان کمک کرده تا تغییرات مخرب را در کوتاهترین زمان ممکن شناسایی کند.

پیکربندی مناسب سیستم فناوری اطلاعات میتواند بهرهوری سازمان را افزایش دهد و به کاهش هزینهها و بهبود عملکرد سیستم منجر شود.

پیکربندی مناسب سیستم فناوری اطلاعات میتواند ارتباطات داخلی و خارجی سازمان را بهبود بخشیده و هماهنگی بیشتری را ایجاد کند.

به طور کلی، پیکربندی سیستم فناوری اطلاعات سازمانی به عنوان یک ابزار مهم برای بهبود عملکرد و موفقیت سازمانی به حساب میآید.

در این مطلب ۱۰ اشتباه رایج واحدهای فناوری اطلاعات را مورد بررسی قرار میدهیم. این اشتباهات فناوری عبارتند از:

یکی از اشتباهات پیکربندی سیستمهای فناوری اطلاعات، استفاده از تنظیمات پیشفرض برنامهها است. وقتی یک نرمافزار مورد استفاده قرار میگیرد، تنظیمات پیشفرض آن به طور خودکار فعال میشود. این تنظیمات معمولاً بر اساس نیازهای عمومی یا به صورت گستردهای تنظیم شدهاند و ممکن است در مورد امنیت و محافظت از دادهها ناکافی باشد.

استفاده از تنظیمات پیشفرض برنامهها میتواند به برخی از مشکلات امنیتی و آسیبپذیریها منجر شود. برخی از مشکلات رایج پیکربندی اشتباه شامل موارد زیر است:

تنظیمات پیشفرض ممکن است شامل رمزنگاری ضعیفی باشد که به هکرها اجازه میدهد به اطلاعات محرمانه بهراحتی دسترسی پیدا کنند.

تنظیمات پیشفرض ممکن است برای کاربران دسترسی نامناسبی ایجاد کند. این مساله میتواند به معنای افزودن دسترسیهای اضافی و ناامن به کاربران عادی یا اجازه دسترسی به منابع حساس برای کاربران غیرمجاز باشد.

تنظیمات پیشفرض ممکن است شامل پیکربندی نامناسب شبکه باشد، مانند عدم حفاظت در برابر حملات شبکه و دسترسی به ارتباطات درونی بین سیستمهایی که نباید با هم ارتباط برقرار کنند.

برای جلوگیری از این اشتباه، بهتر است تنظیمات پیشفرض برنامهها بررسی و تنظیم مجدد شوند تا با توجه به نیازهای امنیتی سازمان تغییر کنند.

دومین اشتباه پیکربندی سیستم فناوری اطلاعات مربوط به مدیریت نادرست دسترسی کاربران و مدیران است. این اشتباه میتواند منجر به آسیبپذیری امنیتی و مشکلات بسیاری در عملکرد سیستمها شود. برخی از مشکلات مرتبط با این اشتباه عبارتند از:

کاربران ممکن است دسترسیهایی داشته باشند که برای انجام وظایف خود به آن ها نیازی ندارند. این امکان میتواند باعث افزایش ریسک امنیتی و سوءاستفاده شود.

کاربران ممکن است دسترسیهای لازم برای انجام وظایف خود را نداشته باشند که این موضوع باعث بروز محدودیتهایی در عملکرد و کارایی سیستم میشود.

در برخی موارد، امتیازات و دسترسیهای مدیران و کاربران بهطور نادرستی تنظیم میشود و در واقع هر دو دسترسیهای مشابهی دارند. برای جلوگیری از این اشتباه، لازم است دسترسیها و امتیازات کاربران و مدیران بهصورت دقیق و بر اساس اصول امنیتی تنظیم شود. مدیران باید به دقت دسترسیها را مدیریت کنند و فقط به کاربران مجاز اجازه دسترسی به منابع مهم را بدهند. همچنین، مفهوم تفکیک دسترسیهای کاربران و مدیران باید حفظ شود تا از اختلال احتمالی جلوگیری شود.

کافی نبودن نظارت بر شبکه داخلی یک از اشتباهات رایج در پیکربندی سیستم فناوری اطلاعات است. این اشتباه، تشخیص ندادن و پیشگیری نکردن از تهدیدات داخلی و حملات بین داخلی را به دنبال دارد.

در صورتی که نظارت داخلی شبکه کافی نباشد، ممکن است به مشکلات امنیتی منجر شود. برخی ازاین مشکلات عبارتند از:

در صورت نبود نظارت کافی، تهدیدات مختلف از جمله حمله بدافزارها ممکن است شناسایی نشود و برای سیستم سازمان مشکلاتی ایجاد کند.

در صورت برقرار نبودن امنیت شبکه داخلی، افراد غیرمجاز ممکن است به اطلاعات و دادههای محرمانه دسترسی پیدا کنند و آنها را منتشر یا از آنها سوءاستفاده کنند.

نداشتن نظارت کافی بر شبکه داخلی میتواند منجر به مشکلاتی مانند ترافیک غیرمعمول، اختلال در اتصال شبکه و کاهش سرعت شبکه شود.

برای جلوگیری از این اشتباه، نیاز است تا ابزارها و راهکارهای مناسبی برای نظارت بر شبکه داخلی مورد استفاده قرار گیرد. استفاده از سیستمهای شناسایی تهدید داخلی (Intrusion Detection System)، سیستمهای پیشگیری از دست رفتن دادهها (Data Loss Prevention) و ابزارهای مانیتورینگ ترافیک شبکه از جمله این راهکارها است.

تقسیمبندی نادرست شبکه (lack of network segmentation) یکی دیگر از اشتباهات پیکربندی سیستمهای فناوری اطلاعات است. این اشتباه به تفکیک نکردن و جداسازی ناصحیح بین بخشهای مختلف شبکه منجر میشود. اگر شبکه به درستی تقسیمبندی نشود، ممکن است با چالشهای امنیتی مواجه شوید. برخی از این مشکلات عبارتند از:

در صورتی که شبکه به صورت یکپارچه و بدون تفکیک باشد، حملات و انتشار بدافزارها به راحتی میتواند از یک بخش شبکه به بخشهای دیگر گسترش یابد. با تقسیمبندی شبکه و ایجاد سطوح دسترسی متفاوت بین بخشها، این ریسک امنیتی به طور قابل توجهی کاهش مییابد.

تقسیمبندی نادرست شبکه ممکن است به محدودیت در انتقال دادهها و ارتباطات منجر شود. این موضوع میتواند توسعه و اجرای پروژهها و تغییرات در شبکه را دشوار کند .

یکی از اشتباهات پیکربندی سیستمهای فناوری اطلاعات، وجود ضعف در مدیریت پچها (patch) است. مدیریت پچها شامل بهروزرسانیها و تنظیمات امنیتی روی سیستمها و نرمافزارها است. ضعف این مدیریت باعث ایجاد مشکلاتی به شرح زیر میشود:

بهروزرسانیها و پچهای امنیتی معمولاً باعث افزایش عملکرد سیستمها میشود. اگر این بهروزرسانیها انجام نشود، ممکن است مشکلات بسیاری بهوجود بیابد و در واقع مسیر برای نفوذ هکرها فراهم شود. بنابراین بهتر است یک مدیر باتجربه مسئولیت نظارت روی بهروزرسانیها، الویتبندی در نرمافزارها و ایجاد یک برنامه منظم را برعهده بگیرد.

دور زدن کنترل دسترسی به معنای دسترسی غیرمجاز به منابع یا اطلاعات است که در واقع باید یکسری از دسترسی ها محدود شده باشد. دسترسی غیر مجاز میتواند به وسیله افرادی که قصد سوءاستفاده از سیستم را دارند، صورت بگیرد. برخی از روشهای مشترک برای جلوگیری از دسترسیهای غیر مجاز عبارتند از:

اگر یک کاربر با تغیر سمت همچنان امکان استفاده از دسترسی های قبلی خود را داشته و تنظیمات لازم انجام نگرفته باشد ممکن است باعث ایجاد اختلال در سیستم سازمانی شود.

افراد میتوانند با استفاده از روشهای مختلفی همچون جعل هویت، سرقت مدارک شخصی، رمز عبور یا اطلاعات احراز هویت دیگران، به صورت غیرمجاز دسترسی به سیستمها را به دست آورند. پس بهتر است دسترسیها بهصورت حساب شده مدیریت شود.

برای جلوگیری از این مشکلات اغلب در سازمانها از راهکارهایی مانند پیادهسازی سیاستها و روشهای قوی در مدیریت هویت و دسترسی، از جمله احراز هویت دو عاملی (two-factor authentication) و از روشهای جلوگیری از تقلب در احراز هویت مانند، تشخیص تقلب در ورود به سیستم (intrusion detection) و غیرفعال کردن روشهای احراز هویت قدیمی مانند NTLM استفاده میکنند.

محدودیت در دسترسی غیرمجاز به پوشهها و خدمات شبکه میتواند به امنیت سیستم آسیب برساند. اگر مجوزها و محدودیتهای دسترسی به فایلها و خدمات شبکه بهصورت صحیح پیکربندی نشود، هکرها ممکن است به اطلاعات مهم دسترسی پیدا کنند.

برای بهبود امنیت و جلوگیری از این مشکلات، باید، تنظیمات درست دسترسیها را رعایت کنید، محدودیتهای دسترسی به کاربران مجاز را اعمال کنید و سیستم و نرمافزارهای خود را بهروز نگه دارید.

استفاده از گذرواژههایی با کیفیت پایین میتواند امنیت پیکربندی سیستمهای فناوری اطلاعات سازمان را تهدید کند. گذرواژههای ضعیف میتواند به سهولت توسط هکرها شناسایی شود و سیستمها و اطلاعات را در معرض خطر قرار دهد. در ادامه چند مورد از گذرواژههای با کیفیت پایین را مشاهده میکنید:

استفاده از گذرواژههای ضعیفی که شناسایی آنها به راحتی انجام میشود، شامل”123456″، “password”، “qwerty” یا نام کاربر است. برای افزایش امنیت، از گذرواژههای قوی و پیچیده استفاده کنید که شامل حروف بزرگ و کوچک، اعداد و نمادها باشد. همچنین از گذرواژههای منحصربه فرد برای هر سرویس وب یا حساب کاربری استفاده کنید.

استفاده از گذرواژههایی که به سادگی از اطلاعات شخصی شما مشتق شده باشد، مثل تاریخ تولد، نام خانوادگی یا اطلاعات دیگر نیز ضعیف هستند. از اطلاعات شخصی قابل دریافت برای ساخت گذرواژه استفاده نکنید و به جای آن بهتر است گذرواژههای تصادفی و منحصر به فرد را مورد استفاده قرار دهید.

گذرواژههای کوتاه، مانند چند حرف یا عدد نیز ضعیف و پرخطر محسوب میشود. گذرواژههای کوتاه را به سادگی میتوان با استفاده از روشهای آزمون و خطا شناسایی کرد. برای افزایش امنیت، از گذرواژههای با طول حداقل ۱۰ حرف یا عدد استفاده کنید.

از گذرواژه های تکراری استفاده نکنید و سعی کنید اعداد و حروفی که انتخاب میکنید متفاوت از یکدیگر باشد. استفاده از نمادها و حروفهای مختلف در تقویت رمزعبور موثر است.

در مورد پیکربندی سیستمها، نبود محدودیت روی اجرای کد، میتواند به مشکلات امنیتی منجر شود. این مساله میتواند برای سیستمهایی که به صورت عمومی در دسترس هستند پیامدهای جدی داشته باشد. در ادامه به چند نکته درباره عواقب نبود محدودیتهای اجرای کد اشاره می کنیم:

وقتی که اجرای کد بدون محدودیتهای کافی صورت میگیرد، ممکن است حملاتی مانند نفوذ از طریق نقاط ضعف اتفاق بیفتد. این نقاط ضعف میتواند توسط هکرها شناسایی شود و از طریق آنها به سیستم نفوذ کنند و کنترل کامل را به دست بگیرند.

نبود محدودیتهای اجرای کد میتواند منجر به اجرای کدهای ناامن شود. این اتفاق افشای اطلاعات حساس، ایجاد آسیب به سیستم و سرویسها و حتی از دست دادن کنترل روی سیستم را منجر میشود.

پیکربندی سیستم فناوری اطلاعات سازمانی میتواند چالشهایی را به همراه داشته باشد که در ادامه به برخی از چالشهای معمول در راه پیکربندی سیستم فناوری اطلاعات اشاره میکنیم:

سازمانها ممکن است دارای سیستمهای فناوری اطلاعات گسترده و پیچیدهای باشد. پیکربندی درست این سیستمها بهخصوص در محیطهای چندسازمانی میتواند چالشهایی را ایجاد کند.

پیکربندی سیستمها باید با استراتژیها، نیازها و فرآیندهای سازمانی هماهنگ شود. این هماهنگی ممکن است زمانبر و پیچیده باشد و نیاز به همکاری بین تیمهای مختلف سازمان داشته باشد.

پیکربندی نادرست سیستمهای فناوری اطلاعات میتواند منجر به آسیبهای امنیتی شود. تضمین امنیت سیستمها نیازمند رعایت استانداردها، تنظیمات امنیتی صحیح و نظارت مداوم است.

پیکربندی سیستمهای فناوری اطلاعات نیازمند مهارتها و آگاهی کافی تیمهای فنی است. برخوردار نبودن از مهارتهای لازم و نداشتن آموزش مناسب میتواند باعث پیکربندی نادرست سیستمها شود.

پیکربندی سیستمهای فناوری اطلاعات نیازمند مدیریت تغییرات و بهروزرسانیهای منظم است و این امر ممکن است زمانبر و پیچیده باشد.

پس از پیکربندی، سیستمها نیاز به پشتیبانی و نگهداری منظم و مداوم دارند که شامل پشتیبانی اطلاعات و مانیتورینگ است. سیستمهای مانیتورینگ و رصد برای تشخیص و ثبت رویدادها و وقایع مشکوک در سیستمها و شبکهها باید پیکربندی شوند که شامل سیستمهای رصد وقایع (SIEM)، ردیابی لاگها و شناسایی تهدیدات امنیتی میشود.

پیکربندی سیستم فناوری اطلاعات سازمانی در جهت ارتقای امنیت و کارایی سیستمهای فناوری اطلاعات در سازمان انجام میشود. به منظور جلوگیری از نفوذ، مدیریت پیکربندی سیستم باید به طور منظم و دقیق انجام شود. اعمال تنظیمات مربوط به حفاظت دادهها از جمله رمزنگاری، مکانیزمهای تشخیص تهدیدات ، فعالسازی فایروال سیستم عامل، محدودیت اجرای برنامههای خطرناک و غیره میشود. تمامی این موارد یک بسته کامل جهت حفظ امنیت یک سازمان است که توسط پیکربندی درست سیستمها صورت میگیرد.

منبع: .laspersky