از شاهراه سرعت تا جیرهبندی ارتباط؛ شبکه ملی چگونه اینترنت ملی شد

فضای مجازی ایران در یک دهه و نیم گذشته شاهد دراماتیکترین چرخش کارکردی در مفهوم…

۱۰ خرداد ۱۴۰۵

۲۴ اسفند ۱۴۰۴

زمان مطالعه : ۵ دقیقه

اینترنت ایران پس از گذشت یک ماه از دومین دوره قطع کامل، در تاریخ شنبه نهم اسفند ۱۴۰۴ ساعت ۱۰:۳۰ صبح دوباره خاموش شد.

بهگزارش پیوست، دادههای دریافتی از سه شبکه اصلی کشور (همراه اول، ایرانسل و شرکت زیرساخت) کاهش هماهنگ ترافیک را در همان بازه زمانی نشان میدهند. به این معنی که برخلاف سالهای گذشته قطع اینترنت از سطح اپراتورها و تامینکنندگان خارج شده و اکنون به صورت متمرکز در سراسر کشور اعمال میشود.

دادههای ترافیک اینترنت شرکت Kentik، در تحلیل خود به دو نوبت افت ترافیک در روز شنبه اشاره کرده است. ترافیک دو تامینکننده بزرگ اینترنت کشور در همان صبح روز شنبه در کمتر از یک ساعت به کمتر از یک درصد میرسد اما سومین تامینکننده اینترنت کشور یعنی شرکت ارتباطات زیرساخت تا چند ساعت بعد احتمالا تا حدود ساعت ۱۹ همچنان به اینترنت دسترسی داشت. این ارتباط در نمودار زیر با رنگ نارنجی مشخص شده است.

دادههای IODA نیز کاهش گسترده در سطح اتصال را تأیید میکند. این دادهها نشان میدهد که تغییراتی در سطح مسیریابی BGP رخ داده که بر دسترسی به شبکههای بینالمللی تأثیر گذاشته است. این تغییرات منجر به محدودیت در مسیریابی بستههای داده به مقاصد بینالمللی شده است. در نمودار زیر میتوانید دادههای IODA را مشاهده کنید.

در بررسی شاخص پهنای باند، دادهها تغییر قابل توجهی را نشان میدهند. میانگین سرعت اینترنت که پیش از در محدوده 6.1 مگابیت بر ثانیه نوسان داشت، پس از این تاریخ با نوسانات و کاهش مواجه شده است. این نوسانات عمدتاً مربوط به تلاشهای سیستم برای برقراری ارتباط در شرایط محدودیت است. از منظر فنی، محدودیت پهنای باند در سطوح پایین (زیر یک مگابیت بر ثانیه) عملاً امکان استفاده از بسیاری از سرویسهای مبتنی بر وب را با دشواری مواجه میکند.

دادهها نشان میدهند قبل از روز شنبه که وارد خاموشی شدیم اینترنت ایران یکی از کندترین اینترنتها در دنیا بوده بهطوریکه حدود یکچهارم از کاربران اینترنت کشور با سرعت میانه ۵۰۰ کیلوبایت بر ثانیه به اینترنت وصل بودهاند. اگر تعداد کاربران فعال را حدود ۷۰ میلیون نفر در نظر بگیریم یعنی حدود ۱۷ میلیون نفر با این سرعت دادهها را تبادل میکردند. بقیه کاربران نیز وضعیت چندان مطلوبی ندارند و نیمی از کاربران یعنی حدود ۳۵ میلیون نفر با سرعت میانه ۷۵۰ کیلوبایت بر ثانیه ترافیک داشتهاند.

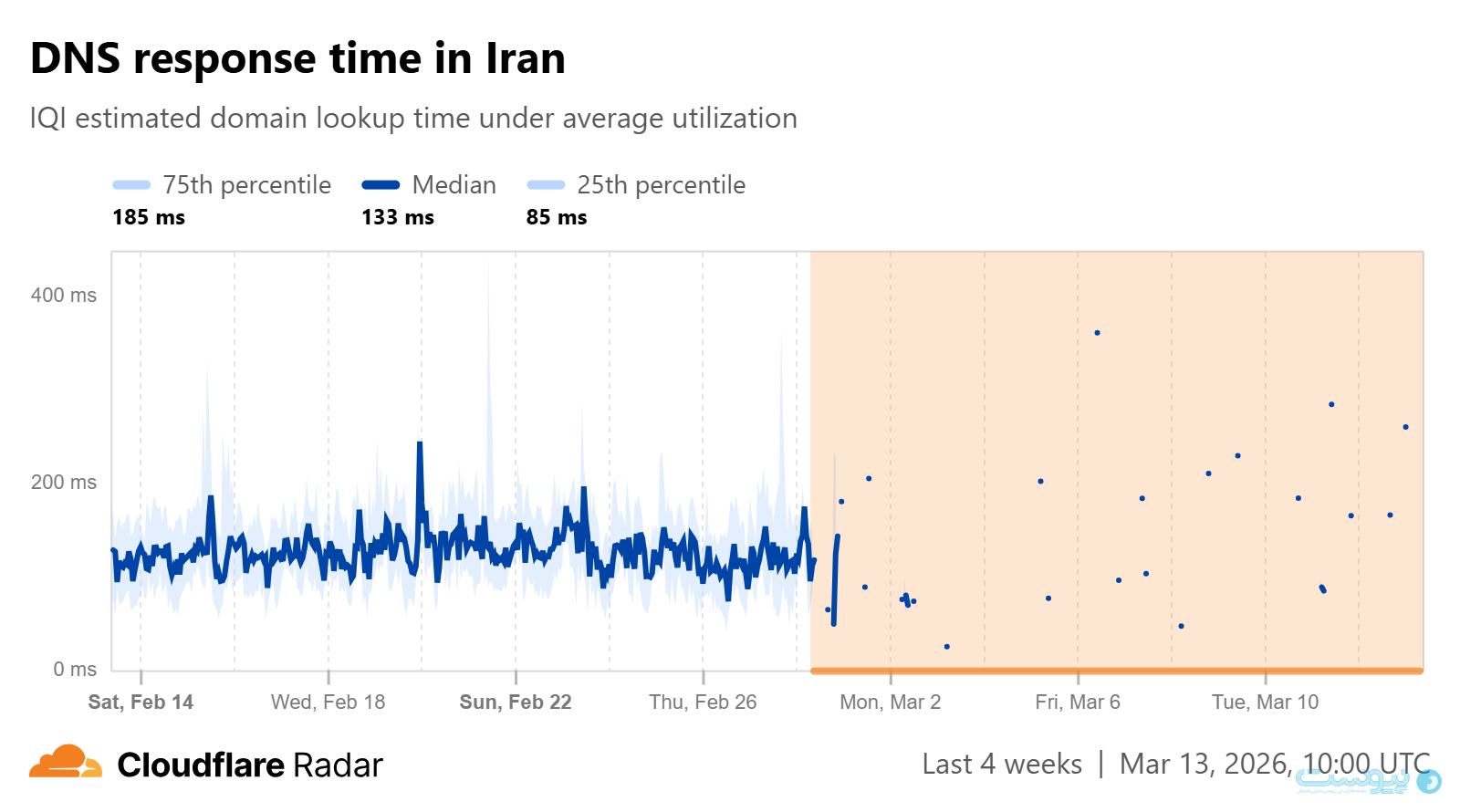

در بخش سرویسهای نام دامنه (DNS)، تستهای انجامشده روی سرورهای معروف جهانی از جمله گوگل (8.8.8.8)، کلادفلر (1.1.1.1) و Quad9 نتایج ناموفق (FAILED) را نشان میدهد. بررسی فنی نشان میدهد که ترافیک روی پورت ۵۳ (پورت استاندارد DNS) برای پروتکلهای UDP و TCP با محدودیت مواجه شده است. این محدودیت بر فرآیند ترجمه نام دامنه به آدرس IP تأثیر میگذارد. یعنی علاوه بر اینکه مسیرهای بینالمللی مسدود شدهاند ترافیک پورت اختصاصی DNS هم محدود شده است.

همانطور که در نمودار بالا با رنگ آبی کمرنگ پیداست دادههای کلادفلر حاکی از افزایش زمان پاسخگویی DNS از محدوده ۱۳۳ میلیثانیه به بالای ۴۰۰ میلیثانیه در برخی مقاطع است. در بخشهایی از بازه زمانی مورد بررسی، دادهای برای زمان پاسخگویی DNS ثبت نشده است. از منظر فنی، این وضعیت میتواند ناشی از تغییر در پیکربندی سیستمهای مدیریت ترافیک و فعالشدن سیستم آدرسدهی در سطح شبکه ملی باشد.

در تصویر زیر وضعیت دسترسی مسدودشده به DNS سرورهای بینالمللی را مشاهده میکنید.

تحلیل لایه انتقال و مسیریابی

با نگاهی فنیتر به دادههای این تصویر، میتوان وضعیت پروتکل TCP را در مواجهه با اختلال یا فیلترینگ شدید تحلیل کرد. این نمودار توزیع اتصالاتی را نشان میدهد که در مواجهه با اختلال یا فیلترینگ شدید در ۱۰ بسته اول به دلیل ارسال Reset (RST) یا Timeout خاتمه یافتهاند. دستهبندی «Post SYN» به اتصالاتی اشاره دارد که پیش از ارسال ACK نهایی برای تکمیل Handshake سهمرحلهای، قطع شدهاند. افزایش ناگهانی این شاخص از ۱۵٪ در نشاندهنده اختلال در مرحله بسیار حساس برقراری اتصال است. این رفتار معمولاً در شرایطی دیده میشود که دستگاههای میانی مانند فایروالهای DPI یا سامانههای فیلترینگ هوشمند، پس از تشخیص ویژگیهای خاصی از بستهها (مانند SNI در لایه TLS یا پروتکلهای خاص)، به جای ارسال پاسخ معتبر، اتصال را با ارسال RST از طرف سرور جعلی (RST Injection) قطع میکنند.

از منظر لایه انتقال، تداوم این الگو در روزهای بعدی (کاهش به ۵۰٪ و ۴۰٪) نشان میدهد که زیرساخت شبکه بهصورت هدفمند در حال مداخله در اتصالات است، تمرکز اختلال روی «Post SYN» دقیقاً همان جایی است که فیلترینگ فعال اعمال میشود. این دادهها عملاً تصویر فنی از یک مداخله لایههای میانی در فرآیند Handshake TCP را نشان میدهد که شدت آن از روز شنبه نهم اسفند بهطور محسوسی افزایش یافته است.

تست دسترسی به پورتهای شبکه روی پورتهای مختلف مانند ۸۰ (HTTP)، ۴۴۳ (HTTPS)، ۵۳ (DNS over TLS) نشان میدهد این گذرگاهها مسدود شدهاند. همچنین مسدودسازی همزمان پروتکلهای IPv4 و IPv6 در تستها مشاهده شده است.

تحلیل مسیریابی به سمت مراکز تبادل ترافیک اروپا (مانند AMS-IX در آمستردام) نشان میدهد که بستههای داده تا هاپ ۵ (Hop 5) پیش میروند. آدرسهای آیپی در هاپهای ۲ تا ۵ (از جمله 2.176.192.1 و 10.21.251.9) متعلق به محدوده آدرسهای داخلی ایران است. پس از هاپ ۵، بستهها با وضعیت Request timed out مواجه میشوند و مسیر ادامه پیدا نمیکند.